リアルタイムフィッシングとは?「認証コードを使わない」対策が有効な理由

SMS認証やメール認証で送られる「認証コード」を、攻撃者がリアルタイムに盗み取って悪用する――。リアルタイムフィッシング詐欺と呼ばれるこの攻撃手法が、深刻な被害を引き起こしています。

従来のフィッシング対策として導入が進んできた多要素認証(MFA)のうち、SMS認証やメール認証のようなコード入力型の方式さえも突破されるこの攻撃に対して、どのような対策が有効なのでしょうか。本記事では、リアルタイムフィッシング詐欺の仕組みと被害の実態を整理したうえで、「認証コードを使わない」認証方式である電話認証がなぜ構造的に有効なのかを解説します。

リアルタイムフィッシングとは何か? ―従来のフィッシングとの違い

リアルタイムフィッシングは、従来のフィッシング詐欺とは攻撃の構造が根本的に異なります。ここでは、その仕組みと被害の現状を整理します。

リアルタイムフィッシングの仕組みと手口

リアルタイムフィッシングとは、攻撃者がフィッシングサイトを使って、利用者に多要素認証を実施させるよう巧みに誘導し、正規サイトと連動してリアルタイムに認証情報を詐取することで、多要素認証を突破する攻撃手法です。従来のフィッシング詐欺が偽サイトでIDとパスワードを盗み取り、あとから不正ログインを試みるのに対し、リアルタイムフィッシングでは盗んだ情報を即座に正規サイトへ入力し、多要素認証まで突破してしまう点が大きく異なります。

具体的な攻撃の流れは次のとおりです。

-

1. 偽サイトへの誘導:攻撃者は、送信元表示を偽装したSMSやフィッシングメールで「アカウントがロックされました」などと利用者を偽サイトに誘導します。正規事業者のドメインに酷似したURLが使われるため、見分けることが非常に困難です。

-

2. ID・パスワードの詐取:利用者が偽サイトにIDとパスワードを入力すると、攻撃者はその情報を即座に正規サイトへ入力し、本人になりすましてログインします。

-

3. 認証コードの中継:正規サイト側がSMS認証を要求すると、正規サイトから利用者のスマートフォンにSMSで認証コードが届きます。攻撃者はフィッシングサイト上でコードの入力を促します。

-

4. 認証コードの悪用:利用者が偽サイトに認証コードを入力すると、攻撃者はそのコードをリアルタイムに正規サイトへ転送し、不正送金などの取引を完了させます。

この攻撃では、利用者には「アカウントの有効化」のための認証と偽りながら、裏では正規サイト上で不正送金を実行するなど、利用者側と攻撃者側で認証の目的が異なるのが特徴です。利用者にとっては通常のSMS認証と区別がつかないため、多くの人がコードを入力してしまいます。つまりリアルタイムフィッシングは、多要素認証の「認証コードを送る」仕組みそのものを逆手に取った構造的な攻撃なのです。

被害の実態 ―金融業界全体に広がるフィッシング被害

フィッシング被害は金融業界全体で深刻な水準に達しており、リアルタイムフィッシングはその手口が高度化していることを象徴する存在です。

警察庁の公表資料によると、フィッシングによるものとみられるインターネットバンキングの不正送金被害は令和5年(2023年)に5,578件・約87.3億円に達し、過去最多を更新しました。

さらに証券業界では、2025年に入ってから被害が急拡大しています。金融庁の公表データ(暫定値)によれば、証券会社を狙った不正アクセスは2025年3月から急増し、2025年4月には不正取引の売却金額が約1,624億円、買付金額が約1,422億円にのぼりました。被害は複数の証券会社にわたり、業界全体に影響が及んでいます。

こうした事態を受けて、日本証券業協会は多要素認証の設定必須化を各証券会社に求め、金融庁も監督指針の改正を通じてフィッシング耐性のある多要素認証の導入を促しています。

しかし、導入が急がれる多要素認証のなかでも、SMS認証やメール認証のように「認証コードを送る」方式には構造的な弱点があります。次章では、その脆弱性と、それを補う認証方式について解説します。

なぜSMS認証では防げないのか? ―電話認証との構造的な違い

多要素認証の導入が急がれるなかで、どの方式を選ぶかによってリアルタイムフィッシングへの耐性は大きく異なります。ここでは、SMS認証の構造的な脆弱性を明らかにしたうえで、「認証コードを使わない」電話認証の仕組みと優位性を比較します。

「認証コードを送る」方式の構造的脆弱性

多要素認証は、「記憶」(パスワード等)、「所持」(電話番号、トークン等)、「生体」(指紋、顔等)の3要素のうち、2つ以上を組み合わせて認証する手法です。フィッシング対策として有効であることは間違いありません。

しかし、多要素認証には複数の方式があり、方式によってセキュリティ強度に違いがあることは十分に認識されていないのが実情です。

SMS認証やメール認証は、いずれも「サービス側から利用者に認証コードを送信し、そのコードを入力させる」方式です。この「認証コードを送る」方式には、以下の構造的な脆弱性があります。

-

1. 認証コードがブラウザ画面を経由する弱点:認証コードを受け取った利用者は、最終的にWebブラウザ上でそのコードを入力して認証を完了させます。このプロセスがブラウザ上の画面を経由する限り、フィッシングサイトを通じてコードが攻撃者の手に渡る可能性があります。リアルタイムフィッシングは、まさにこの弱点を突いた攻撃です。

-

2. SMS特有のリスク:SMSは送信元表示の偽装(Sender IDのなりすまし)が可能であるため、正規事業者からのSMSに見せかけてフィッシングサイトに誘導される危険があります。

-

3. メール特有のリスク:メールも仕様上、送信元表示のなりすましが起こり得るため、真偽の判定が難しいという問題があります。

このように、認証コードを送る方式は多要素認証のなかでも根本的な弱点を抱えています。では、認証コードを使わずに多要素認証を実現する方法はあるのでしょうか。

電話認証の仕組み ―4ステップで完結

電話認証とは、あらかじめ登録してある電話番号から、指定された認証用電話番号に利用者自身が電話をかけて本人確認を行う方式です。認証コードの送信・入力が一切発生しないため、リアルタイムフィッシングで盗み取る対象そのものが存在しません。

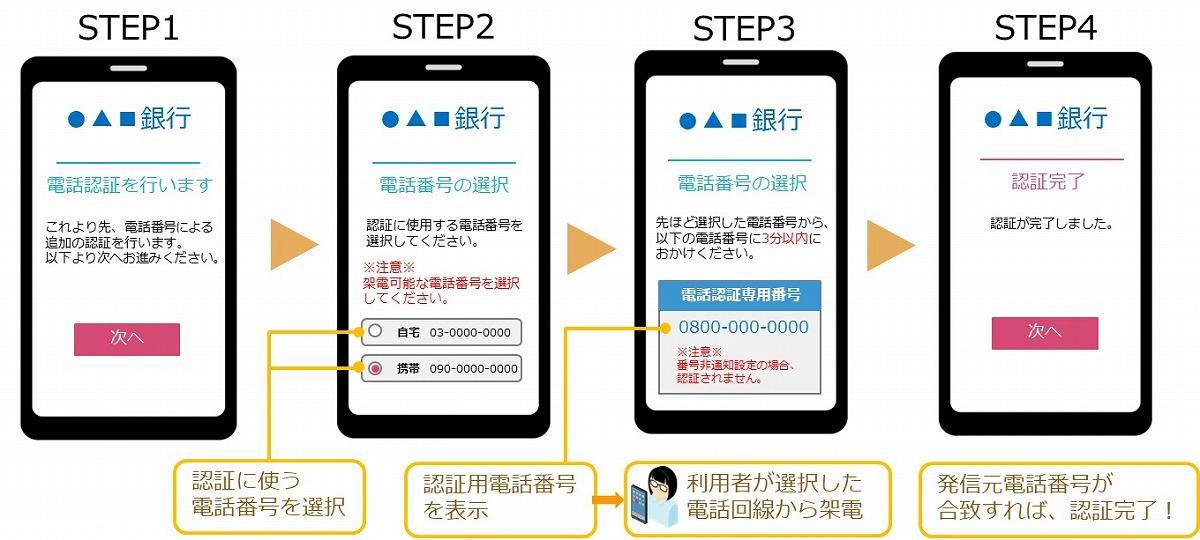

電話認証の利用フローは、以下の4ステップで完結します。

- STEP 1:

-

認証開始 利用者がWebサイト上で送金や個人情報変更などの操作を行い、電話認証の画面に進みます。

- STEP 2:

-

認証に使う電話番号の選択 利用者は、あらかじめ登録してある電話番号(自宅の固定電話や携帯電話など)のなかから、認証に使用する番号を選択します。

- STEP 3:

-

認証用電話番号への架電 画面に認証専用の電話番号が表示されます。利用者は、STEP 2で選択した電話番号から、表示された認証専用番号に電話をかけます。

- STEP 4:

-

認証完了 発信元の電話番号が登録済みの番号と一致すれば、認証が完了します。

このように、電話認証ではWebブラウザ上でのコード入力が一切ありません。次の比較表で、SMS認証との構造的な違いをさらに詳しく整理します。

SMS認証 vs 電話認証

SMS認証と電話認証の構造的な違いを整理します。(2026年3月現在)

| 比較項目 | SMS認証 | 電話認証 |

|---|---|---|

| 認証コードの有無 | あり(漏えいリスクあり) | なし(コード自体が存在しない) |

| 認証チャネル | 受信したコードをWebブラウザ上で入力(フィッシングサイトで詐取される余地あり) | 本人確認の核心部分が電話回線上で行われる(Webブラウザ上でのコード入力が不要) |

| 送信元偽装への耐性 | 低(SMSの送信元表示の偽装が可能) | 高(SMSのSender IDと比較して電話回線の発信者番号は偽装が困難とされている) |

| 本人確認の信頼性 | 中(SIMの所持確認) | 高(携帯電話不正利用防止法等に基づく本人確認を経て契約された電話番号を利用) |

| リアルタイム フィッシング耐性 |

低(コードを中継されて突破される) | 高(盗み取るコードが存在しない) |

| 利用者の操作 | コードを確認→入力(手間がかかる) | 電話をかけるだけ(コード入力不要) |

| 固定電話への対応 | 不可(SMS認証は携帯電話回線の端末が前提で、固定電話では利用できない) | 可能(固定電話でも認証可) |

| 認証用番号の発行方式 | ワンタイムコードを送信(6桁数字等) | 認証用の電話番号を画面に表示 |

この比較から明らかなように、電話認証はSMS認証と構造的に異なる設計思想に基づいています。「認証コードを送らない」「Webブラウザとは別チャネル(音声通話)で認証する」という2つの設計原理により、フィッシングへの耐性が高いのです。

固定電話も使える ―スマホ非保有層への対応

電話認証のもう一つの重要な利点は、固定電話でも認証が可能なことです。

SMS認証は携帯電話回線の端末を前提とした認証方式であり、固定電話しか利用しない利用者は認証を受けることができません。総務省の令和6年通信利用動向調査によれば、80歳以上ではモバイル端末を保有していない人の割合が2割を超えており、高齢者層を中心にスマートフォン非保有者は一定数存在しています。金融サービスのセキュリティ対策としては、こうした利用者を排除しない設計が求められます。

電話認証であれば、自宅の固定電話やオフィスの電話からでも認証が完了するため、利用者層を限定せずにセキュリティを強化できます。特に金融機関の顧客基盤は幅広い年齢層にわたるため、スマートフォンに依存しない認証手段を確保しておくことは、顧客保護の観点からも重要です。

新機能:「認証目的の確認」でリアルタイムフィッシングを未然に防止

電話認証はコードを使わない設計によりフィッシングへの耐性が高い方式ですが、2025年4月、さらに一歩踏み込んだ防御策が追加されました。ここでは、音声ガイダンスによる「認証目的の確認」機能の仕組みと意義を解説します。

2025年4月の新機能 ―「認証目的の不一致」を利用者に気づかせる

電話認証にはコードが存在しないため、攻撃者がコードを盗み取ることはできません。しかし、攻撃者がフィッシングサイト上に正規サイトで発行された認証用電話番号をリアルタイムに表示し、利用者に架電させるケースも想定されます。

この攻撃シナリオに対応するため、インテックは2025年4月、「電話認証サービス」にリアルタイムフィッシングを防止する新機能を追加しました。

この新機能は、リアルタイムフィッシングの構造的な特徴に着目しています。リアルタイムフィッシングでは、フィッシングサイトで利用者に認証させる「目的」と、その裏で攻撃者が正規サイトで実行する「目的」が必ず異なります。

たとえば、利用者は「失効したアカウントの有効化のための認証」と告げられますが、実際には攻撃者が正規サイト上で「振込などの重要取引のための認証」を実行しています。

新機能では、利用者が認証用電話番号に架電した際に、音声ガイダンスで「この電話は○○の認証のためのものです」と認証目的を読み上げます。利用者は、自分がフィッシングサイトで告げられた目的(アカウント有効化)と、音声で案内される実際の認証目的(振込認証)が異なることに気づき、認証を拒否できます。

この対策が音声通話上で完結する点も重要です。音声ガイダンスはWebブラウザ上の表示とは異なり、攻撃者がガイダンス内容を改ざんしたり途中で介入したりすることは困難です。

利用者自身が不正に気づける ―「認証目的の可視化」という新しいアプローチ

この新機能の本質的な価値は、利用者のITリテラシーに依存しない防御手段を実現した点にあります。

従来のフィッシング対策は、「リンク先のURLが正しいドメインかどうかを確認してください」「SMSのリンクをクリックしないでください」といった、利用者のセキュリティリテラシーに依存する対策が中心でした。しかし現実には、いくら注意喚起を行っても、フィッシングサイトにアクセスしてしまう利用者は一定数存在します。

電話認証サービスの新機能は、音声ガイダンスを通じて利用者に「認証目的」を直感的に伝えることで、ITリテラシーの高低にかかわらず、不審な認証を自ら中止できる仕組みを提供します。これは「認証目的の可視化」とも呼べるアプローチであり、利用者のリテラシー任せにせず、仕組みでフィッシングを防ぐという新しい考え方です。

なお、この認証目的の確認機能は、2025年4月時点において他社の電話認証サービスでは確認されていない、インテック独自のリアルタイムフィッシング対策です。

導入実績 ―金融機関が選ぶ理由

インテックの「電話認証サービス」は、2012年のサービス提供開始から10年以上の実績を持ち、金融機関を中心に幅広い業種で採用されています。ここでは、導入実績と、金融機関が同サービスを選ぶ理由を紹介します。

金融機関での導入実績

インテックの「電話認証サービス」は、国内金融機関に初めて採用された電話認証です。不正送金や不正利用の被害を防止するために既存のセキュリティ対策に加えて、一部の取引や手続きにおけるさらなるセキュリティ強化を検討するなかで、同サービスの導入を決定しています。

幅広い業種での採用実績

電話認証サービスは、銀行・カード会社・保険会社・証券会社・会員サイト運営業者など、幅広い業種を対象に提供されています。金融機関以外にも、ショッピングサイトにおける店舗と購入者間の取引の信頼性向上を目的としたau PAYマーケット(旧DeNAビッダーズ)での採用実績があります。

インテックの「電話認証サービス」は、サービス基盤は国内データセンターの自社設備で運用されており、導入から運用までワンストップで対応できる体制が整えられています。こうした信頼性の高さが、セキュリティ要件の厳しい金融機関を中心とした採用の背景にあります。

まとめ|リアルタイムフィッシング時代に必要な「新たな認証方式」

リアルタイムフィッシングは、認証コードをリアルタイムに中継することで多要素認証を突破する攻撃手法です。SMS認証やメール認証は、Webブラウザ上でのコード手入力や送信元偽装といった構造的な脆弱性を抱えており、被害は金融業界全体で拡大しています。

一方、電話認証は認証コードが存在せず、音声通話という別チャネルで認証を行うため、フィッシングの耐性が高い認証方式です。2025年4月には、音声ガイダンスで認証目的を利用者に伝え、リアルタイムフィッシングを防止する新機能も追加されました。

インテックの「電話認証サービス」は、10年以上の提供実績と金融機関での豊富な導入実績を持ち、API連携により短期間での導入が可能です。自社の認証基盤の見直しを検討されている方は、下記サービス紹介のリンクよりぜひ詳細をご確認ください。

サービス紹介電話認証サービス

公開日 2026年04月01日

資料ダウンロード

-

電話認証サービス パンフレット

リアルタイムフィッシングにも対応できる「電話認証サービス」の特長や提供イメージをご紹介しています。

セキュリティ強化を検討されている方は、以下よりサービスパンフレットをダウンロードしてください。

お問い合わせ

Webから問い合わせるあわせて読まれているコラム

関連する商品・サービス

- 電話認証サービス

- 電話番号による本人認証を行うことで、「不正送金」「なりすましによるアカウントの乗っ取り」「同一人物による複数アカウントの登録」を抑止します。